设置

基础设置

基础信息

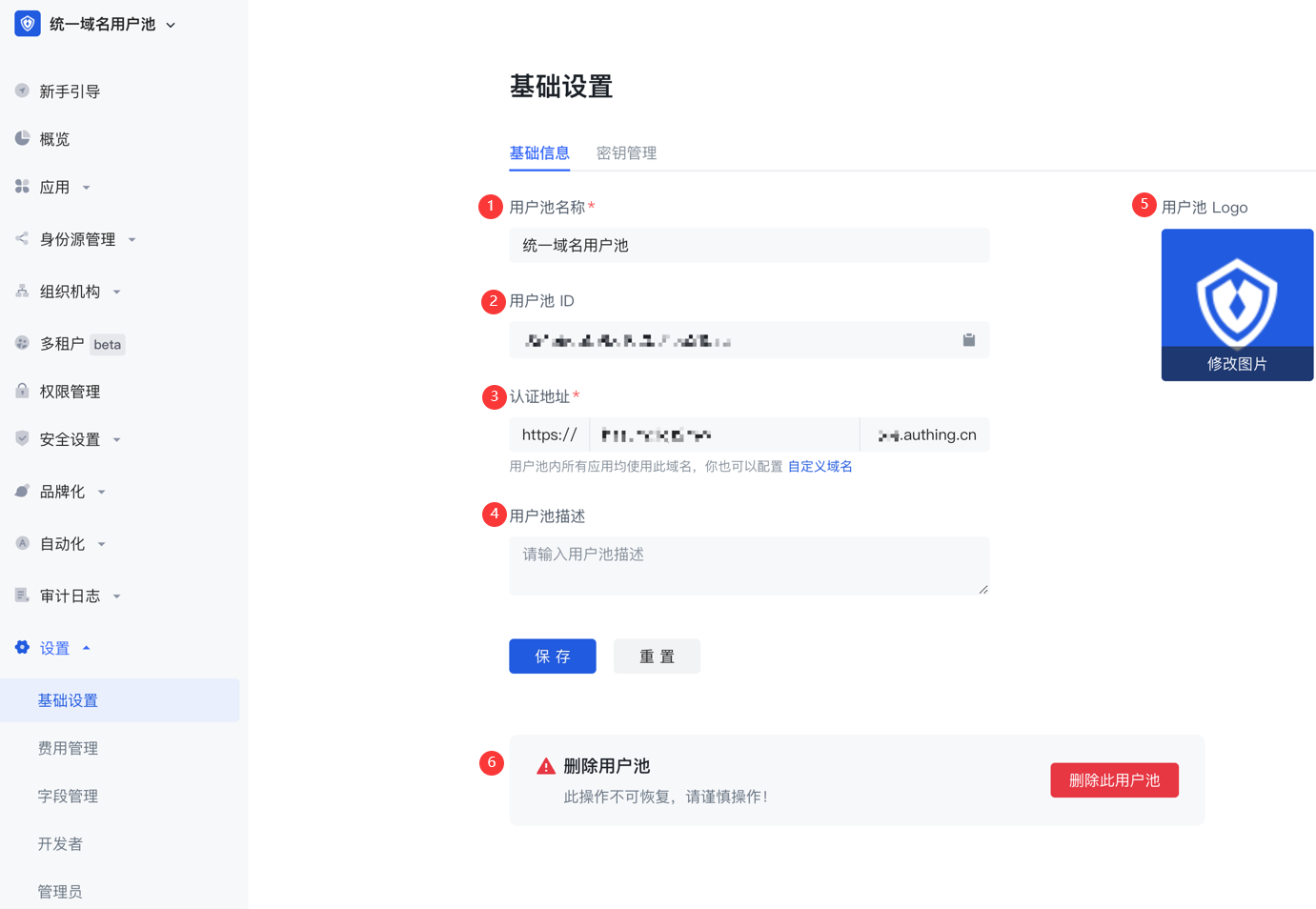

路径:设置->基础设置->基础信息

管理员可以在 基础信息 标签页执行修改用户池基本信息、配置用户池认证地址、删除用户池等操作。

| 序号 | 字段 | 说明 |

|---|---|---|

| 1 | 用户池名称 | 可在此字段修改用户池名称。 |

| 2 | 用户池 ID | 创建用户池时系统自动生成,可点击输入框后的复制按钮复制 ID,用于配置单点登录等场景。 |

| 3 | 认证地址 | GenAuth 默认的用户池不使用统一的三级域名,如需修改你的用户池中某些应用的三级域名,可以前往该应用的 应用配置 页面进行修改。注意:如果你 使用统一域名的用户池,那么你可以在此一次性修改该用户池中所有应用(自建应用、集成应用、应用面板)的三级域名。 |

| 4 | 用户池描述 | 可在此输入简短的用户池描述,应能准确描述用户池业务信息、使用目的,用以区别于其他用户池。 |

| 5 | 用户池 Logo | 管理员可点击用户池 Logo 从本地上传并替换当前系统默认 Logo 图片。 |

| 6 | 删除用户池 | 可以在此删除用户池。注意:「删除用户池」属于高风险操作,用户池一经删除不可找回。GenAuth 在你做出「删除用户池」操作后从数据库实时删除此用户池中的所有用户信息以及配置信息。 |

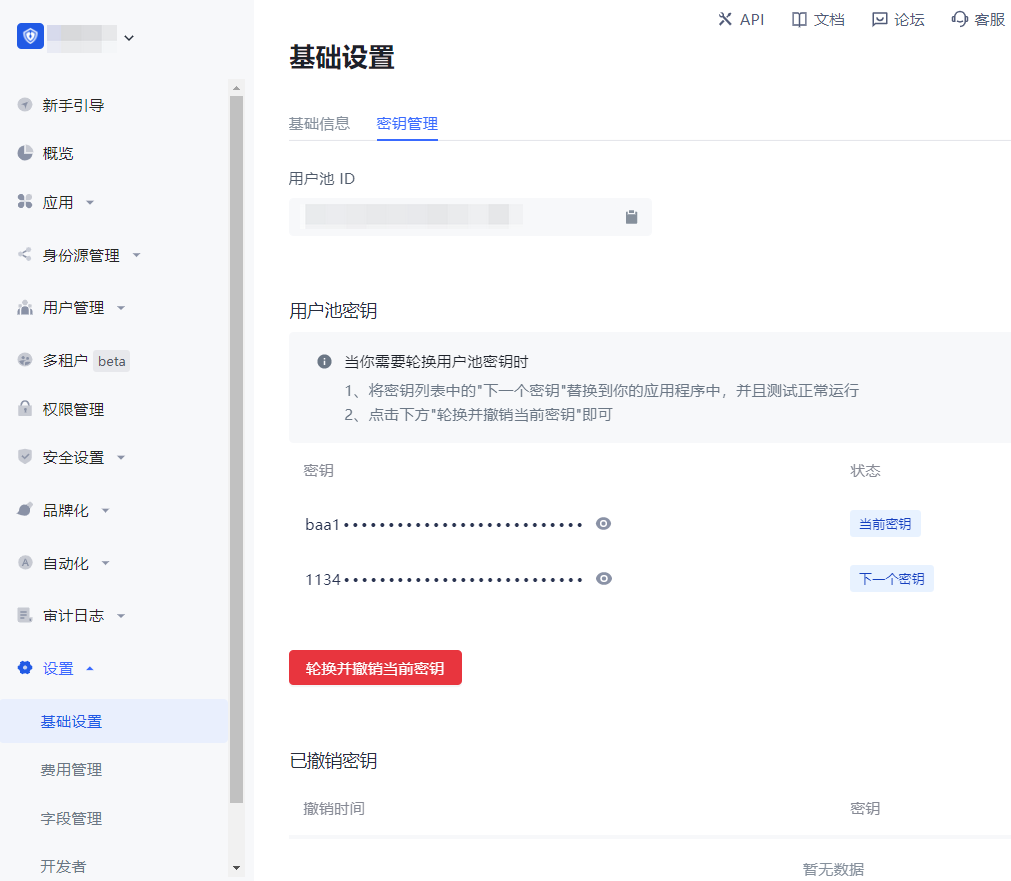

密钥管理

路径:设置->基础设置->密钥管理

用户池密钥可用于使用 ticket 换取用户信息等多个场景。你可以在控制台的 密钥管理 页面获取到 用户池 ID(UserPoolId)和 用户池密钥(UserPool Secret)。

一个用户池 ID 自动生成对应的两个用户池密钥:

当前密钥:是提供给客户线上使用请求的密钥。

下一个密钥:是提供给客户准备更换密钥时提前自动创建的备用密钥。

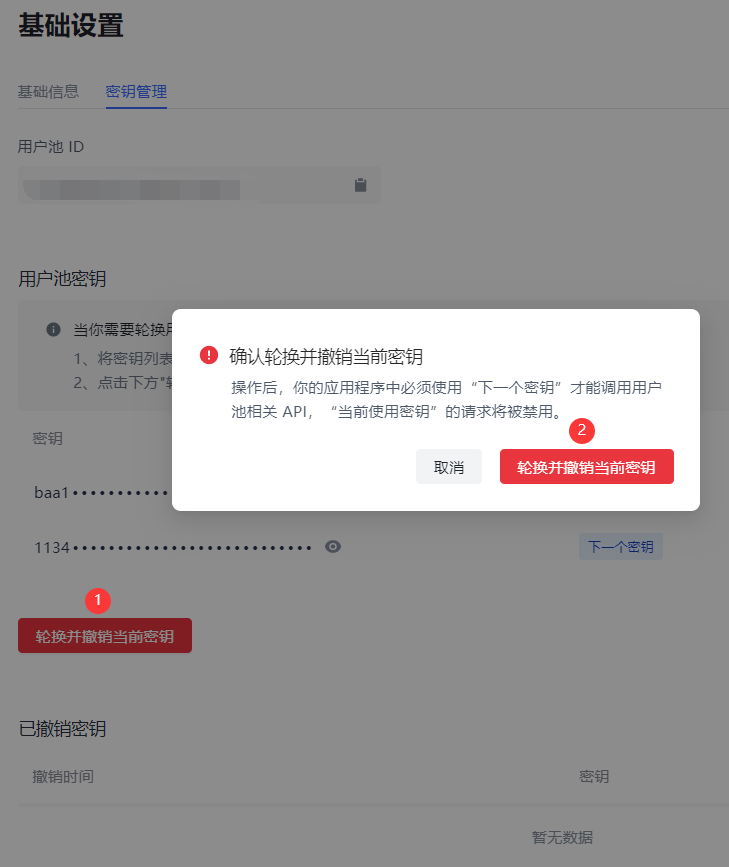

目前 GenAuth 的用户池密钥支持进行刷新轮换。要刷新轮换用户池密钥,执行以下步骤:

点击 轮换并撤销当前密钥 按钮。

查看弹窗的提示信息,并点击 轮换并撤销当前密钥 进行确认。

- 提示「轮换密钥成功」,当前密钥 会被禁用并进入 已撤销密钥 列表,下一个密钥 的状态变更为 当前密钥,并自动创建新的 下一个密钥。

开发者

路径:设置->开发者

开发者可以配置环境变量。环境变量就是一组 Key-Value 键值对(类似于操作系统的环境变量)。你可以在环境变量中统一管理一些常量值,以便在 Pipeline、SAML 字段 Mapping、自定义数据等场景下使用。

在 开发者 页面,点击 添加 按钮,添加环境变量。

管理员

路径:设置->管理员

管理员来源

有两种管理员来源:外部管理员(包括用户池的所有者及其协作管理员)和内部管理员。

所有外部管理员作为各自用户池的所有者集中于 GenAuth 官方用户池。某个外部管理员 A 可以将自己负责的用户池资源授权给 GenAuth 官方用户池中另一个用户池的所有者 B,协助 A 管理其用户池。被授权的所有者 B 将会在 GenAuth 官方用户池的用户池列表中看到 A 负责的用户池。

外部管理员 A 也可以指定其用户池中的某个用户为内部管理员,为其指定权限。

管理员级别

按照权限级别,管理员可以分为用户池级别管理员和应用级别管理员。所有的内外部管理员既可以是用户池级别管理员,也可以是应用级别管理员。

管理员列表

添加内部管理员

邀请外部管理员

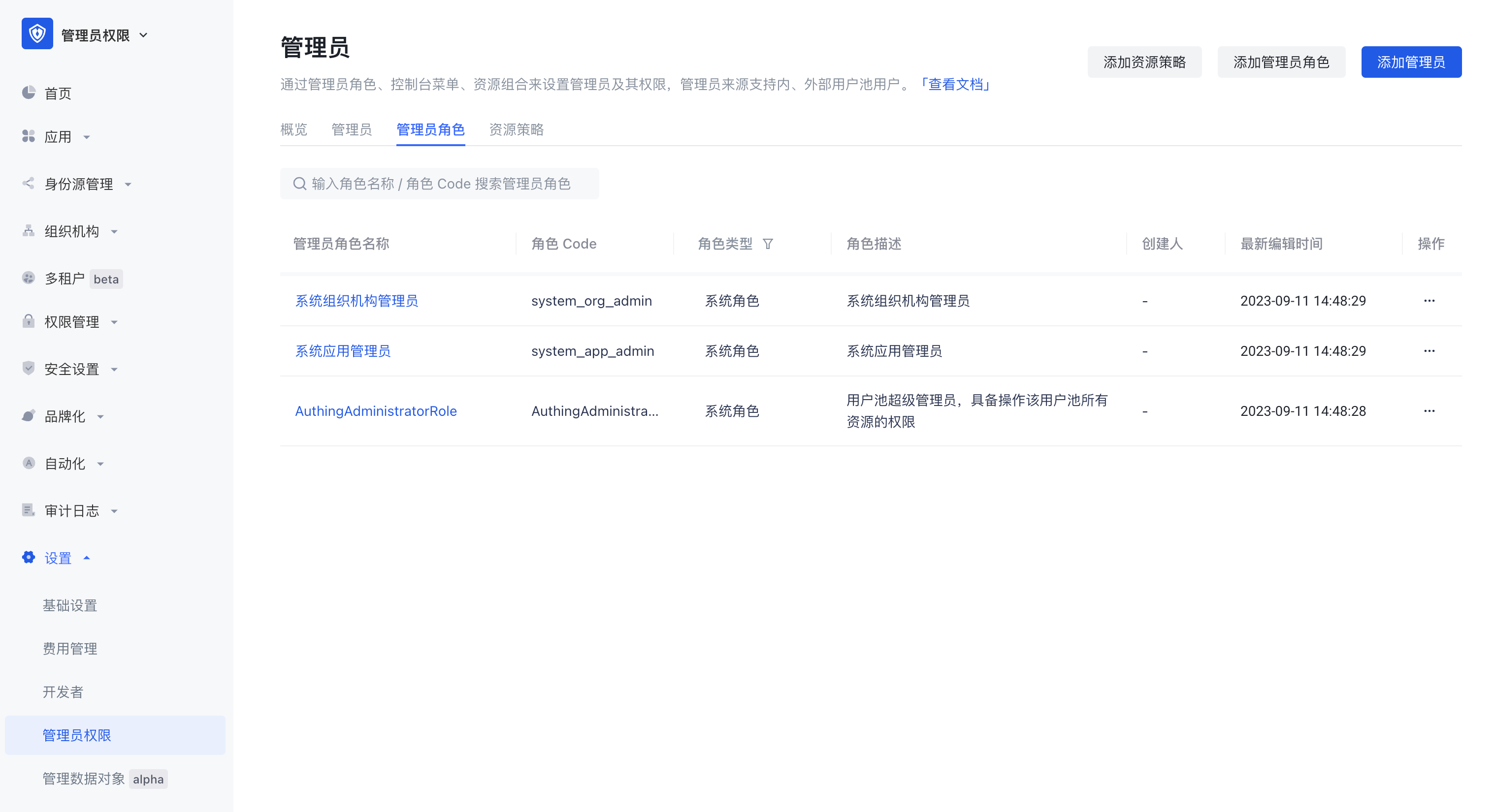

管理员权限 使用文档

GenAuth 新版管理员权限 能够为管理员提供灵活且更细粒度的权限管控能力,支持开箱即用的管理员角色与策略。

概念解释

| 概念 | 解释 |

|---|---|

| 管理员 | 管理员:是一类具有管理员角色的主体的总称。 用户、用户组作为主体被授予管理员角色后,就成为了用户池中的管理员,因此将这一类主体统称为管理员。 |

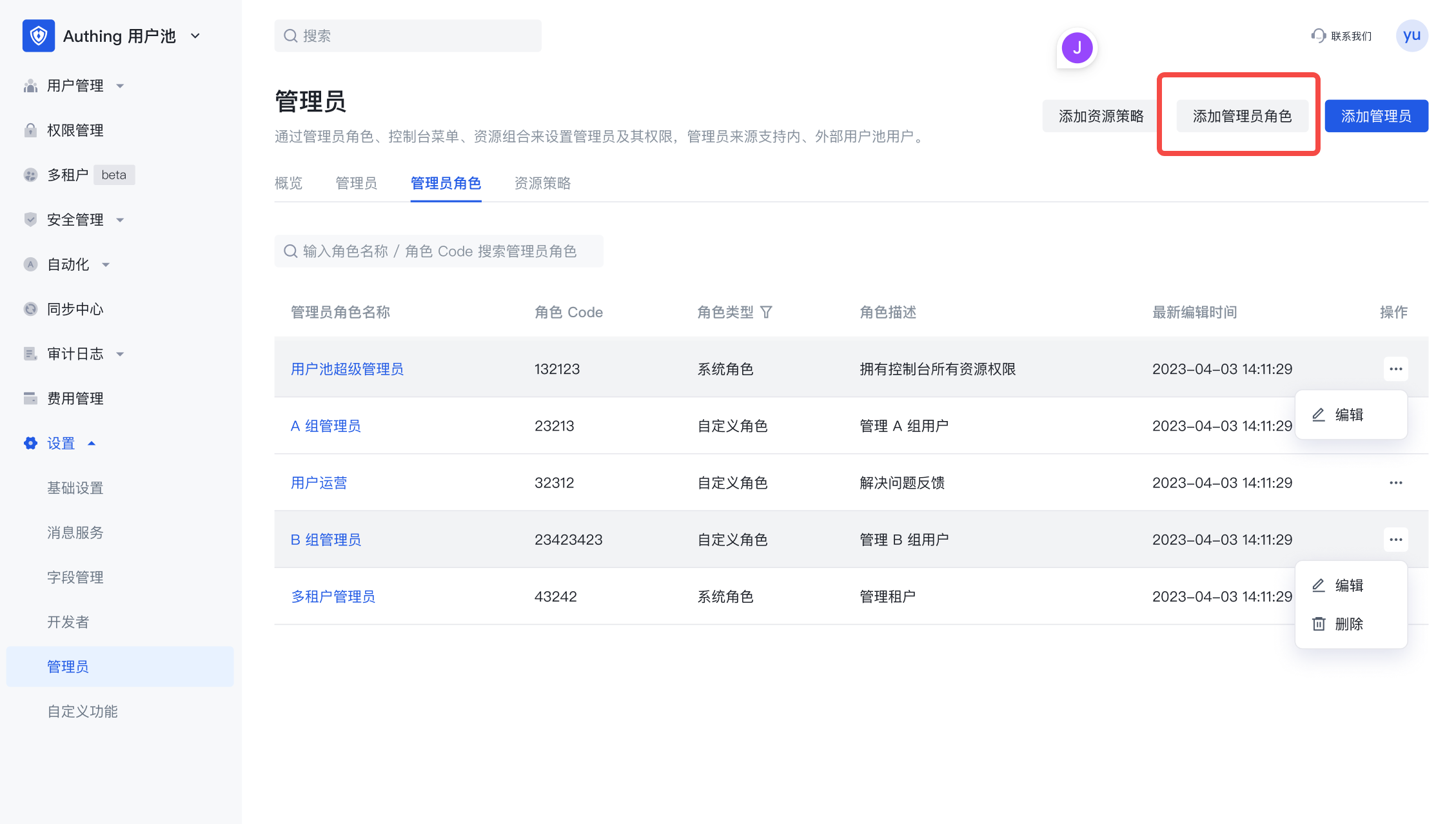

| 管理员角色 | 管理员角色:管理员角色是连接用户与资源的桥梁。将资源关联到管理员角色,再给用户、组织部门等主体赋予管理员角色,即可实现基于角色的权限管控。企业可以根据管理员角色分配权限,有助于管理员各司其职,大大降低权限管理、管理企业的成本。 1. 系统管理员角色 GenAuth 的系统管理员角色内置了三种,分别是:超级管理员(通常指用户池创建人,主体唯一)、应用管理员、以及系统组织机构管理员。 - 超级管理员拥有 GenAuth 控制台的全部权限,其他系统管理员角色拥有部分权限。 - 超级管理员可以创建自定义管理员角色,比如“组织结构管理员”、“审计日志管理员”等等。同一个角色中的管理员,拥有的权限相同。 - 超级管理员角色为系统预设,无需自行创建,可直接添加成员为超级管理员。  2. 自定义管理员角色 超级管理员可创建自定义管理员角色,为每个角色赋予部分管理后台权限,并为每个角色添加管理员主体。 |

| 内部管理员 | 当前用户池中的用户被授予管理员角色后即为内部管理员。 |

| 外部管理员 | 注册了 GenAuth 的用户,且非当前用户池中的用户,被授予了管理员角色后即为外部管理员。 |

| 资源策略 | 将控制台菜单资源或 API/SDK 资源打包组合一定的条件后成为资源策略。 |

典型使用场景

场景一

超级管理员可以根据用户的角色或职能来分配资源与权限,确保只有经过授权的人员才有权限操作,以实现管理员各司其职,维护不同的资源。

- 组织架构管理员有权限管理用户池中的用户及组织架构。通过组织架构管理员角色,可以实现包括创建新组织、编辑部门信息、删除部门等权限管理能力,以实现组织架构调整、部门设置与管理;可以实现设置成员入职、用户归属、移除用户等权限管理能力。

- 应用管理员有权限管理用户池中的应用及应用访问控制。应用管理员能够控制用户的访问级别和功能,确保只有授权的人员能够访问系统。

- 负责安全相关的管理员可以设置密码安全策略、登录与注册安全规则、应用访问控制措施等,以保护系统免受恶意攻击和未经授权的访问。管理员账号可以监测和检测潜在的安全威胁,并采取必要的措施应对和应急响应。

场景二

除了场景一中可以实现分菜单模块权限管理之外,还可以对具体的数据资源范围进行更细粒度的分权管理。

- 超级管理员可以为组织机构管理员分配不同的组织部门,实现一个部门一个管理员的管理模式。

- 超级管理员可以为应用管理员分配不同的应用,实现一个应用一个管理员的管理模式。

场景三

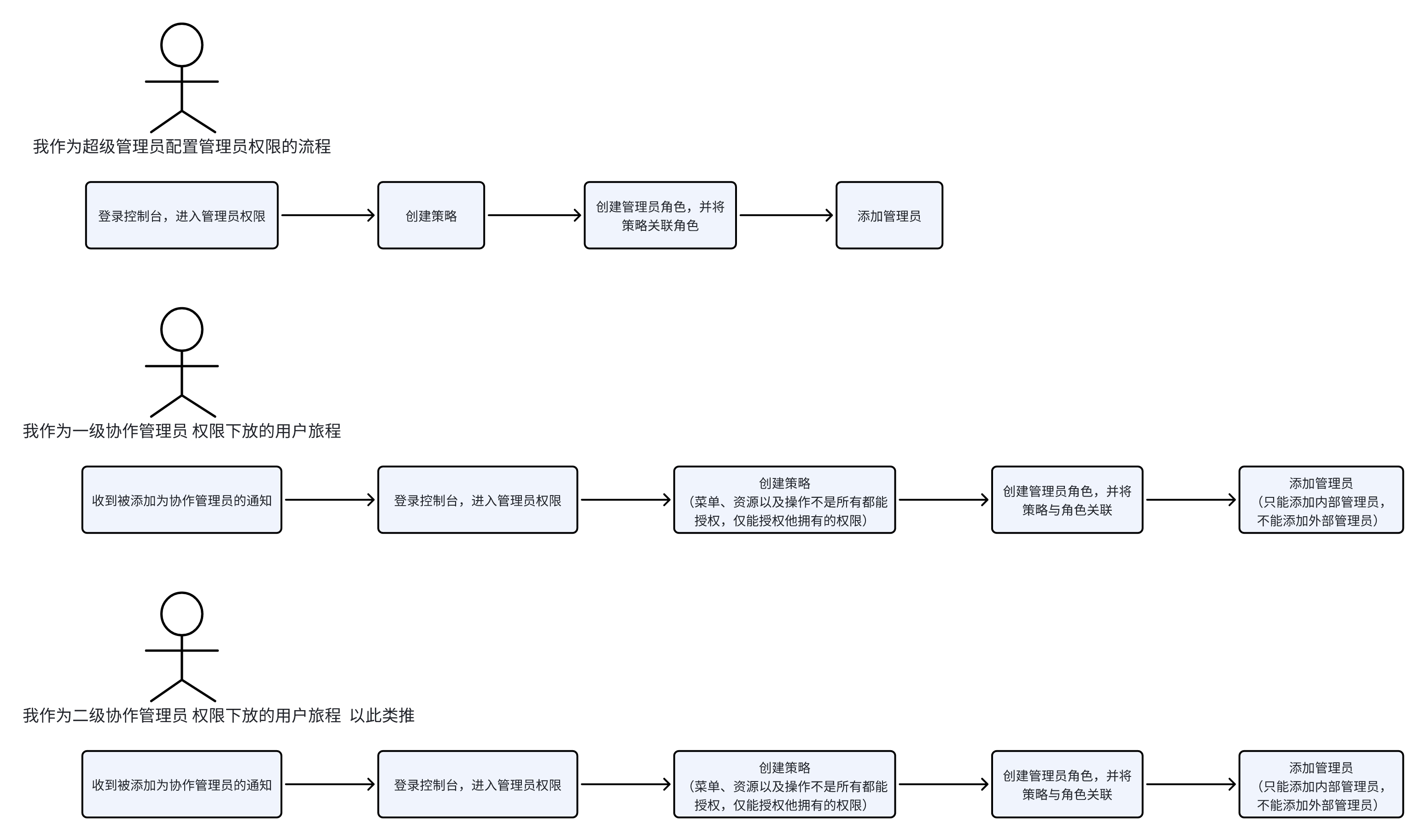

新版管理员不仅局限于超级管理员的权限分配与管理,还支持协作管理员将自己拥有的权限继续授权,达到层层下放的授权效果,实现灵活又严谨的权限管理能力。用户旅程如图:

超级管理员配置流程

步骤一:选择/创建合适的管理员角色

区分场景

场景一:

系统管理员角色能满足需求,则跳转至步骤四。

场景二:

系统角色不能满足需求时,则需要创建自定义管理员角色。

创建自定义管理员角色

- 编辑自定义管理员角色

接下来可以为自定义管理员角色添加 主体 以及 关联策略。

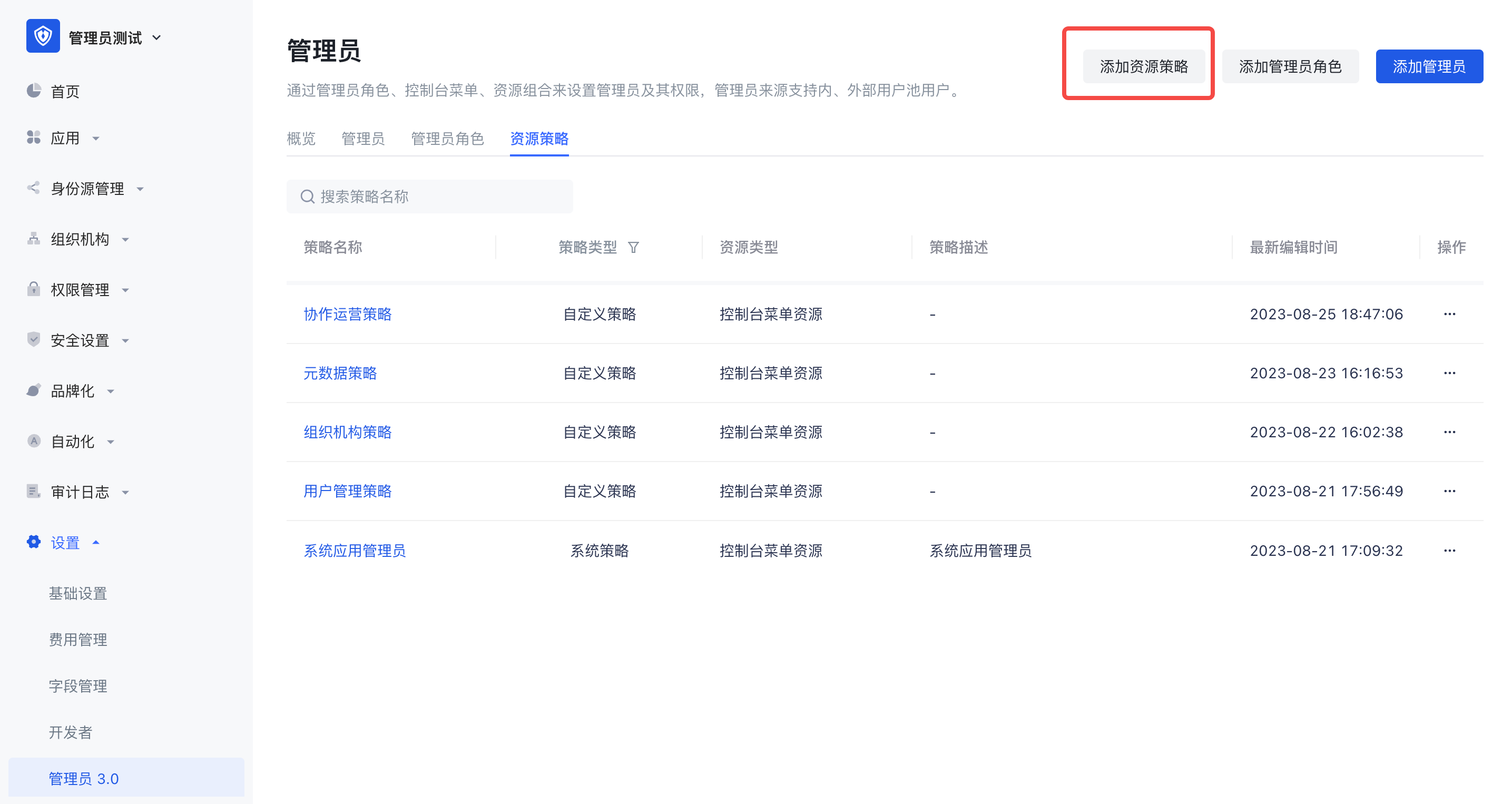

步骤二:创建资源策略

区分场景

场景一:

系统内置策略能满足需求,或此前已创建过策略,那接下来需要将已有策略与管理员角色进行关联,跳转步骤三。

场景二:

系统内置策略不能满足需求,或此前未创建过策略,则继续下一步。

创建策略

创建策略时,必填资源策略名称和资源类型。

资源类型:控制台菜单资源 或 API/SDK 资源。可以根据实际管理员权限管理需求场景对应选择合适的资源类型,不同的资源类型体现不同的资源权限管理方式。

编辑策略

在策略详情页,不同资源类型对应的策略配置页也有区别。

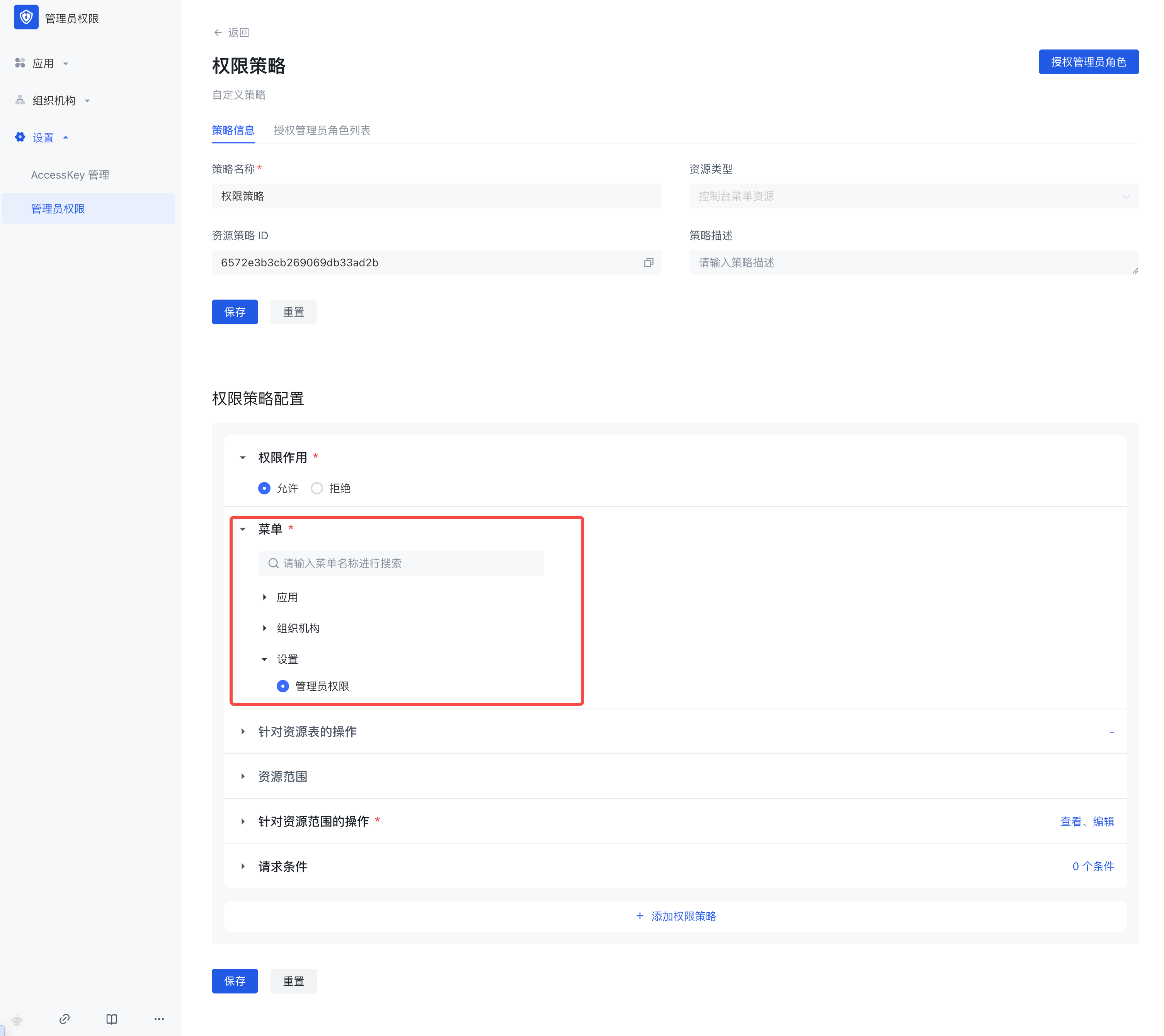

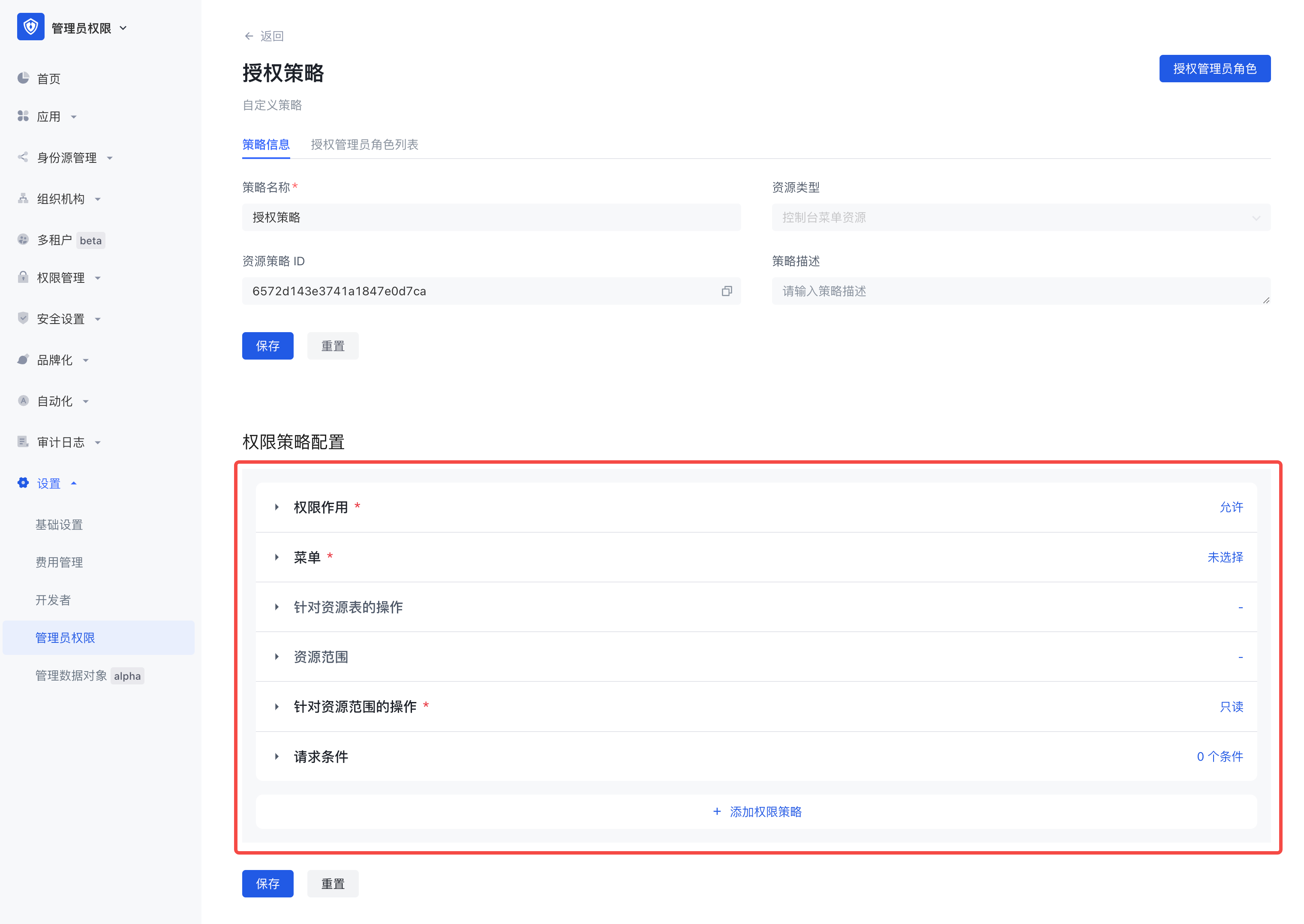

3.1 资源类型为控制台菜单

权限策略配置中有六行配置项:

- 权限作用

- 菜单

- 针对资源表的操作

- 资源范围

- 针对资源范围的操作

- 请求条件

3.2 资源类型为 API/SDK

权限策略配置中也有五行配置项:权限作用、API/SDK 操作范围、请求条件,配置流程与菜单类型的策略一致。

步骤三:将策略授权给管理员角色

有两种将策略授权给管理员角色的方式,详见下述:

在策略详情页中点击【授权管理员角色】

支持多选管理员角色,在策略详情页-授权管理员角色列表中可以查看、编辑、移除策略授权的管理员角色。

在管理员角色详情页中,添加资源策略

支持多选策略,在管理员角色详情页-关联策略列表中可以查看、编辑、移除关联策略。

步骤四:将角色赋予给用户等主体

有两种将角色赋予给管理员主体的方式,详见下述:

通过管理员右上角公共按钮添加管理员,并可给有联系方式的用户发送通知。

在管理员角色详情页中,点击添加主体,支持多选用户或用户组批量添加。

协作管理员用户旅程

- 收到被添加为协作管理员的通知;

- 登录用户池控制台,进入被授权的菜单进行配置与管理;

- 若协管被授权了管理员权限菜单,则协作管理员可以继续将自己拥有的权限进一步分配给其他协作管理员。